Helhetlig risikobilde for typiske OT systemer.

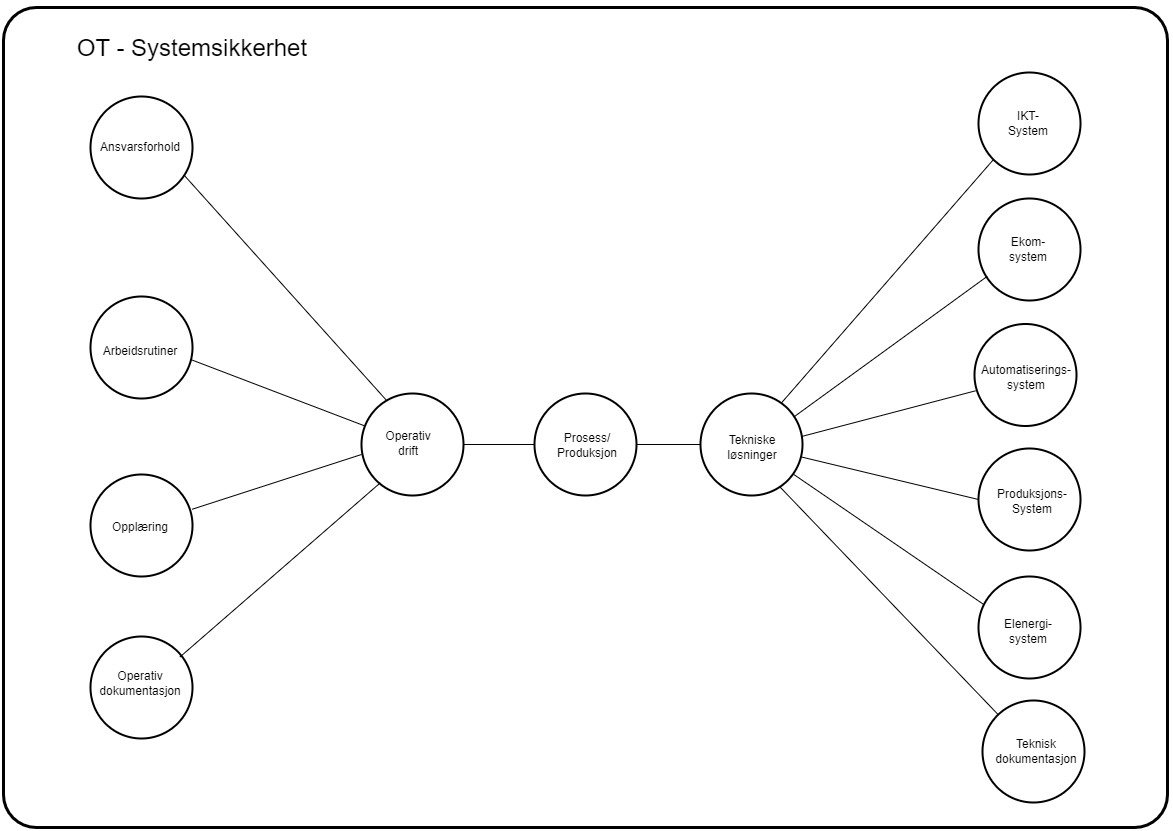

Regelverket, med krav til sikkerhet, gjelder jo både for det enkelte delsystemet og helheten. Alle de forskjellige regelverkene med tilhørende krav til sikkerhet gjelder jo for de forskjellige delene og aspektene ved OT-systemet. Figuren under gir et oversiktsbilde i forhold til denne helheten:

I figuren over så er det den prosessen eller den produksjonen som vi skal ivareta og beskytte som er det sentrale. IKT-delen har ikke den samme sentrale betydning. IKT-delen kan deles opp i to hoveddeler, IT og OT. De øvre lagene i Purdue-modellen representerer IT og de lavere lagene representerer OT.

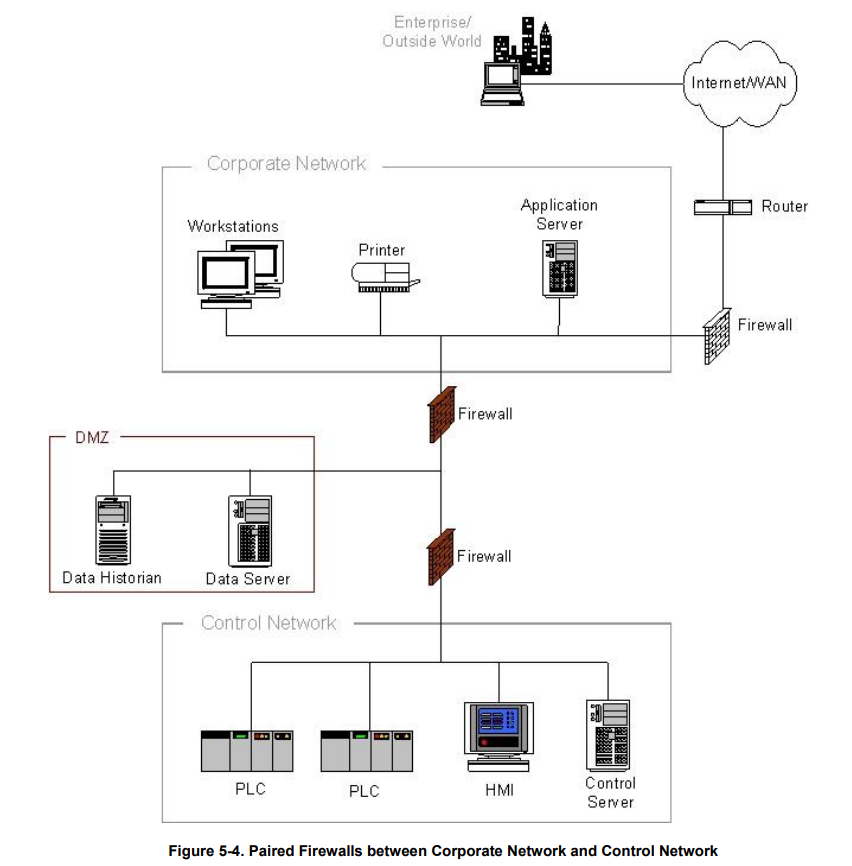

Figuren over er hentet fra NIST 800-82-R2, side 60.

Figuren må vel kanskje kunne sies å representere noen av de grunnleggende prinsippene for Perdue modellen, selv om figuren ikke er komplett. (De laveste nivåene i Perdue modellen mangler i denne figuren. Det mangler også en del servere og slikt på IT nivå.) I moderne implementeringer av Perduemodellen så forekommer det også at man bruker brannmurer “sedelengs” eller “øst-vest” på samme nivå, ikke bare mellom de ulike hiarkinivåene.

Her er en link til en litt mer komplett beskrivelse av Perduemodellen.

Her i denne neste linken så beskrives tingene kanskje på en litt annen måte. Hovedfokus i denne andre beskrivelsen kanskje er på IKT delen av anlegget.

Tilsynelatende så er de to beskrivelsene forskjellige, den i figuren over og den som følger av linken. I virkeligheten så er de like, kun med den forskjell at figuren over har fokus på de systemdelene som befinner seg utenfor IKT-delen av anlegget. Det er jo også innenfor denne delen av det tekniske anlegget, som ligger utenfor IKT-systemet, at det stilles krav til sikkerhetsmessige funksjoner og virkemåte, ut i fra det elektrofaglige regelverket, som gjelder ut i fra lovgivning.

Relevante krav til sikkerhet for gjennomføring:

- Planlegging og prosjektering må skje ut i fra en helhetlig risiovurdering.

- Produksjon må skje ut i fra helhetlige og harmoniserte sikkerhetskrav.

- Det må skje en helhetlig verifikasjon som sikrer at alle relevante krav til sikkerhet er oppfylt.

Utformingen av regelverket med krav til sikkerhet.

Det kan se ut som at det ikke har kommet på plass noe særskilt regelverk for “cyber security” i forhold til generelle tekniske installasjoner og IoT, annet enn at nåværende lover og forskrifter stiller krav om “sikkerhet” og henviser til “relevante standarder”. For “samfunnskritiske funksjoner”, så finnes det andre formaliserte tillegskrav.

Det kan se ut som at det er det generelle regelverket for maskiner og elektriske installasjoner, som først og fremst gjelder, med hensyn til krav til sikkerhet. Herunder kan kanskje spesielt nevnes EU sitt Maskindirektiv og vår Maskinforskrift. Dessuten så gjelder også som generell norm NEK-EN-60204-1.

I tillegg så gjelder jo også det øvrige regelverket og krav til sikkerhet innenfor elektrofagene. I utgangspunktet så kan det se ut som at man først og fremst baserer seg på “generelle krav til sikkehet ut i fra det generelle regelverket for elektrofagene”, også i forhold til det som går mer spesifikt på cybersikkerhet. For “samfunnskritisk virksomhet” så finnes det spesielt utvidede krav.

I forhold til kommunikasjonsnettverk så ser det vel ut som om det vel først og fremst Ekomloven og Ekomforskriften samt også Forskrift om elsikkerhet i kommunikasjonsnett som gjelder. Ekomdelen av installasjonen omfatter imidlertid mer slike ting som fysisk kabling, enn det som faller inn under IT eller IKT.

I løpet av den senere tid og ut i fra de cyberangrep som har skjedd mot tekniske anlegg så kan det se ut som at standardserien IEC-62443 har fått ny aktualitet. Denne standardserien ser ut til å handle spesielt om det som går på “cybersikkerhet i forhold til tekniske installasjoner”

En samlet oversikt over regelverk og sikkehetshåndtering.

Når vi beveger oss nedover i Purdue modellen, så finner vi et typisk IT nettverk i de øvre lagene av modellen, og når vi beveger oss nedover i lagene som kommer vi over i automatiseringsfaget og de øvrige elektrofagene. Det betyr at på de lavere nivåene i Purdue modellen, så gjelder også i prinsipp hele regelverket og kravene til sikkerhet for maskiner og hele elektrofagområdet. En riskovurdering med påfølgende verifisering av sikkerhet må derfor utføres ut i fra en slik helhetsvurdering.

Krav til personellkompetanse.

Tekniske krav til uførelse av bygningsinstallasjoner.

- Forskrift om elektriekse lavspenningsanlegg.

- Normsamling for praktisk utføresle NEK 400.

- NEK 420 – Eksplosjonsfarlige områder.

Tekniske krav til Ekominstallasjoner:

- Ekomforskriften.

- Forskft om elsikkerhet i elektroniske kommunikasjonsnett.

- Normsamling for utførese av ekominstallasjoner-NEK700.

Tekniske krav til Maskiner med elektriske installasjoner.

Krav tilteknisk utstyr.

Tekniske og funksjonelle krav om cybersikkerhet.

- Sikkerhetsloven

- Virksomhetssikkerhetsforskriften

- Forskrift om restiktive tiltak mot cyberangrep.

- NEK820/IEC62443-Prinsipper for å hindre cyberangrap.

Her er også en oppsummering i regi av DSB omkring “Elektriske installasjoner på maskiner”, som gir noen flere henvisninger til ulike standarder og normer. DSB-Elektriske installasjoner på maskiner.

Dette er jo bre en oppsummering av mest setrale og det viktigste. Det finnes jo mange flere bransjerettede krav og også mange flere krav som går på detaljniå. Når man jobber som elektrofaglig og/eller automasjonsfaglig ansvarlig i en bedrift så er noe av kravet at man kan regelverket godt og at man kan vurdere og forebygge all risiko ut i fra en helhetlig situasjonsforståelse.

En av de grunnprinsippene som man kanskje bør jobbe ut i fra, det er at man har en fortløpende dialog med tilsyns/fagmyndigheter og leverandører og at man dokumenterer alle arbeider ut i fra det som leveres av dokumentasjon fra leverandørene og den dokumentasjon som man utarbeider selv.

Risikovurdering og forebyggelse av risiko i forbindelse med Cyberangrep må skje ut i fra en helhetsvurdering og ut i fra summen av alle risiko og krav til sikkerhet, til sammen.

Krav til fagansvarlig/installatører

For flesteparten av elektrofagene så er det DSB – Direktoratet for Samfunnsberedskap og Sikkerhet som er sentral tilsyns og fagmyndighet, og det er også DSB som har ansvaret for tolkning og oppfylling av de kravene til kompetanse som følger av Forskrift for elektroforetak og kvalifikasjonskrav. Dette omfatter også for eksempel også automatiseringsfaget.

For installatør og fagansvarlig for installasjon av elektriske anlegg i bygninger, og for de som arbeider på elektrisk utstyr gjelder det krav til registrering i Elvirksomhetsregisteret og at man oppfyller relevante kompetansekrav. For fagarbeider så er det relevante læreplaner for elektrofagområdet som gjelder.

For installatør og fagansvarlig for installasjon av elektriske anlegg i bygninger så finnes det et spesielt opplegg rundt godkjenning av fagkompetanse som heter Installatørprøven. Også noe mer beskrivelse her: Artikler i Elsikkehet.

For såkalte “ekomnett” (elektroniske kommunikasjonsnett) så gjelder det litt andre prinsipper. Det finnes en ordning for godkjenning av installatører av Ekomnett i regi av Nasjonal Kommunikasjonsmyndighet. Kravet om installatørkompetanse framgår av Ekomloven §2-14.

Slik formulerer NKom formålet med autorisasjonsordningen for Ekom:

Formålet med autorisasjon er å sikre at krav til elektrisk sikkerhet, elektromagnetisk kompatibilitet (EMC), frekvensbruk og kvalitet blir ivaretatt, og at ansatte i virksomheten har nødvendige kvalifikasjoner.

Det interessante i denne sammenheng, det er jo at det som går på “Cyber Security” og sikkerhet mot at det tekniske anlegge blir ødelagt av hackere tilsynelatende og/eller malware, ikke ser ut til å stå direkte nevnt i denne sammenhengen, når det gjelder krav til ekomnett. Her er det et annet regelverk som gjelder.

Zero trust og failsafe design.

Et par linker med forklaring av hva som ligger i begrepene “Zero trust” og “failsafe design“. Et annet begrep som kanskje kan sees i sammenheng med de to første er begrepet “Security in depth“.

Eksempel: I produksjonsanlegget på et oljeraffineri i Saudi Arabia i 2017 så observerte man plutselig at hele produksjonsanlegget gjennomført en kontrollert ned stenging, uten at noen av de som arbeidet på raffineriet i utgangspunktet forsto hvorfor. Ved undersøkelser etter nedstengingen så oppdaget man at raffineriets IKT system hadde vært hacket og at dette medførte at systemet for sikker nedstenging gjennomførte en automatisk nedstenging av systemet. Beskrivelse av et SIS – Safety Instrumented System. Her har vi også en rapport fra DNV.

Det kan være nødvendig å innarbeide et opplegg for “multilevel security” som både omfatter omfatter “zero trust”, i IKT delen av anlegget, sikkerhet i flere nivåer, og også innebygd sikkerhet innenfor systemene for automatisering, prosess/produksjon og elenergi ved at man velger “failsafe løsninger”, som medfører at man opprettholder en tilstrekkelig grad av sikkerhet selv om IKT systemene blir komprimentert, eller hvis de slutter å fungere.

Eksempel: En trykktank blir styrt mot et overtrykk som vil medføre eksplosjon via IKT systemet. Tanken har innebygd et mekanisk system som vi dumpe trykket før det når opp til et farlig nivå.

Eksempel: Et varmelement har innebygd en elektromekanisk bryter eller en smeltesikring som vil gi automatisk utkobling før noen skade kan skje, dersom man forsøker å styre mot en farlig overtemperatur via IKT systemet.

Eksempel: Det innarbeides et eget “Safety Instrumented System” som ivaretar en sikker nedstegning av det tekniske anlegget gjennom automatisk overvåking og oppdagelse av feil og prosessparametere som er utenfor akseptable grenser.

IEC62443 – Oversikt over innhold.

Trykk på “Preview” for å se innhold.

- IEC62443-1-1

- IEC62443-1-2 (Ikke gitt ut)

- IEC62443-1-3 (Ikke gitt ut)

- IEC62443-1-4 (Ikke gitt ut)

- IEC62443-2-1

- IEC62443-2-2 (Ikke gittut)

- IEC62443-2-3

- IEC62443-2-4

- IEC62443-3-1

- IEC62443-3-2

- IEC62443-3-3 (Systemintegrasjon, se oversikt side 13)

- IEC62443-4-1

- IEC62443-4-2

Rapporter i regi av Oljedirektoratet med meget bra faglig informasjon:

- Sintef – Premisser for digitalisering og integrasjon IT-OT

- Sintef – Grunnprinsipper for IKT-sikkerhet i industrielle IKT-systemer

- Sintef – IKT-sikkerhet og uavhengighet

- OD – De øvrige rapportene

- Oppsummering med ChatGPT

Gammel rapport i regi av DSB

Eksterne linker til relevant regelverk: